· Tomasz Siroń · Bezpieczeństwo

Zmiany Root CA w TLS 2026 i ich wpływ na działanie systemów

W skrócie

Zmiany Root CA w TLS w latach 2025–2026 polegają na wprowadzeniu nowych urzędów certyfikacji oraz skróceniu ich cyklu życia. Może to powodować błędy połączeń w starszych systemach, aplikacjach i urządzeniach, które nie posiadają aktualnych magazynów certyfikatów.

Twoje systemy mogą przestać działać, mimo że certyfikat jest ważny, domena odpowiada poprawnie, a serwer nie zgłasza żadnego oczywistego błędu. Z perspektywy biznesu wygląda to wtedy jak losowa awaria: aplikacja mobilna nie łączy się z API, integracja B2B zwraca błąd TLS, a urządzenia w terenie przestają wysyłać dane. Problem nie leży jednak w samym certyfikacie, tylko w zaufaniu do jego łańcucha.

Zmiana Root CA nie jest aktualizacją techniczną tylko potencjalnym punktem awarii na poziomie zaufania, który może zatrzymać systemy mimo poprawnego certyfikatu.

To nie jest rzadki scenariusz (edge case), dzieje się już teraz, bo przeglądarki, systemy operacyjne i programy root store przyspieszają wymianę zaufanych kotwic oraz porządkują hierarchie używane do TLS. Dla firmy oznacza to ryzyko przerwy w sprzedaży, niedziałających integracji, błędów w systemach wewnętrznych i kosztownych działań awaryjnych. To nie jest kwestia czy, tylko kiedy.

Co to jest Root CA?

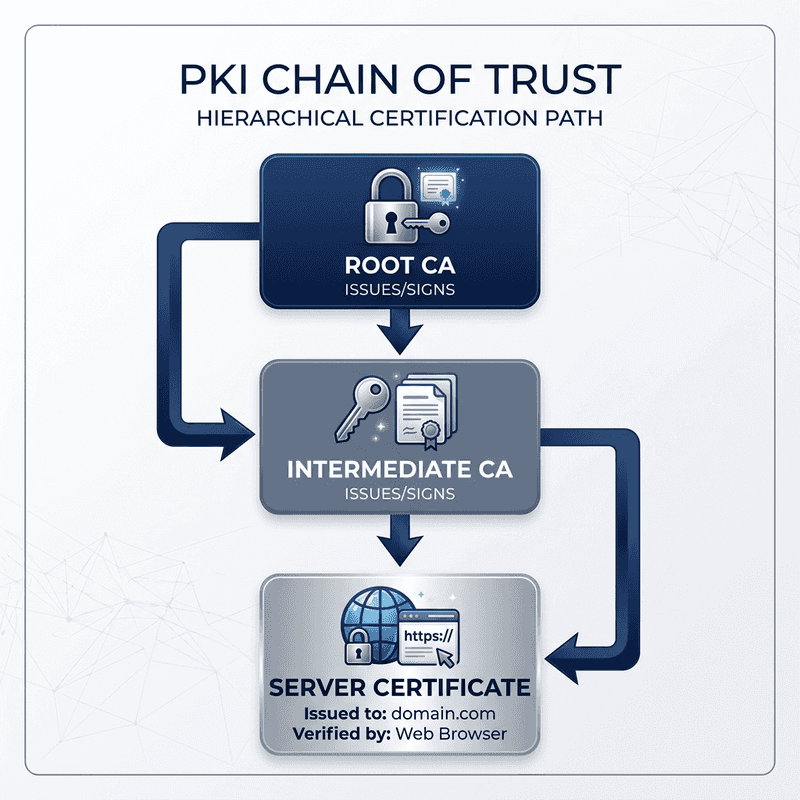

Root CA to główny urząd certyfikacji, który stanowi podstawę zaufania w TLS i umożliwia weryfikację certyfikatów serwerów.

W praktyce Root CA jest punktem końcowym, do którego klient próbuje zbudować pełny łańcuch zaufania TLS. Jeśli urządzenie, aplikacja albo biblioteka kryptograficzna nie ufa temu rootowi, połączenie może zostać odrzucone nawet wtedy, gdy sam certyfikat serwera jest aktualny i formalnie poprawny.

Dlaczego zmiany Root CA mogą zatrzymać Twoje systemy

W latach 2025–2026 programy root store, w tym Mozilla i Chrome Root Program, mocniej wymuszają krótszy cykl życia rootów dla TLS oraz przechodzenie na dedykowane hierarchie używane wyłącznie do uwierzytelniania serwerów. Dla biznesu to ważna zmiana, bo odnowienie certyfikatu nie musi już oznaczać tylko podmiany daty ważności. Coraz częściej oznacza też przejście na nowy łańcuch, nowych pośredników i inny Root CA.

Z punktu widzenia właściciela firmy lub CTO ryzyko jest proste: usługa po jednej stronie działa, a klient po drugiej stronie przestaje jej ufać. Nie pomoże restart, nie pomoże nowy certyfikat wystawiony „na szybko”, a problem może być trudny do zauważenia w standardowym monitoringu aplikacyjnym.

Najczęstsze skutki biznesowe wyglądają tak:

- aplikacja mobilna przestaje łączyć się z backendem po odnowieniu certyfikatu,

- starszy system ERP nie pobiera danych z API partnera,

- urządzenia IoT przestają raportować telemetrię do platformy centralnej,

- integracja z płatnościami, kurierem albo systemem klienta zwraca błąd certyfikatu TLS,

- użytkownik końcowy widzi komunikat o niezaufanym połączeniu i rezygnuje z transakcji.

W jednym z projektów zmiana Root CA spowodowała brak komunikacji między API a aplikacją mobilną – mimo że certyfikat był formalnie poprawny.

Jak zmiany Root CA TLS wpływają na działanie systemów

Najważniejsze jest zrozumienie, że zaufanie w TLS działa warstwowo. Serwer prezentuje certyfikat oraz certyfikaty pośrednie, a klient próbuje zbudować ścieżkę do zaufanego roota zapisanych lokalnie w systemie lub aplikacji. Jeśli na dowolnym etapie tej ścieżki czegoś brakuje albo jeden z elementów nie jest już akceptowany, połączenie kończy się błędem.

Typowe scenariusze awarii po zmianie Root CA TLS to:

- klient nie ma nowego root certificate w swoim magazynie zaufania,

- aplikacja korzysta z własnego, nieaktualizowanego trust store zamiast magazynu systemowego,

- w środowisku działa pinning certyfikatu lub pinning klucza publicznego,

- proxy, WAF lub load balancer serwuje niepełny łańcuch,

- urządzenie końcowe nie potrafi obsłużyć nowej ścieżki walidacji.

W praktyce problemy pojawiają się najczęściej w środowiskach Java oraz w systemach IoT, gdzie magazyny certyfikatów nie były aktualizowane przez lata.

To właśnie dlatego zmiany Root CA TLS powinny być traktowane jak temat ciągłości działania, a nie wyłącznie administracji certyfikatami.

Jak działa łańcuch zaufania TLS i gdzie pojawia się problem

Łańcuch zaufania TLS składa się zwykle z trzech warstw: certyfikatu serwera, jednego lub kilku certyfikatów pośrednich oraz Root CA. Nowoczesne przeglądarki i aktualne systemy operacyjne radzą sobie z tym dobrze, bo ich magazyny zaufania są regularnie aktualizowane. Problem zaczyna się tam, gdzie oprogramowanie żyje długo, ale nie jest regularnie utrzymywane.

Najbardziej narażone są:

- starsze wersje JDK i aplikacje Java z własnym plikiem

cacerts, - systemy embedded i urządzenia IoT z zaszytym trust store,

- starsze dystrybucje Linux bez bieżących aktualizacji pakietów CA,

- aplikacje mobilne z pinningiem certyfikatu,

- środowiska enterprise z własnym proxy TLS lub inspekcją ruchu HTTPS,

- integracje B2B utrzymywane przez lata bez przeglądu zależności.

W praktyce wiele zespołów zauważa problem dopiero wtedy, gdy klient zgłasza incydent. To zbyt późno, bo wtedy pracujesz już w trybie awaryjnym.

Jakie systemy są narażone na błędy Root CA

Nie każde środowisko jest równie podatne, ale są obszary, które warto traktować priorytetowo:

| Obszar | Poziom ryzyka | Dlaczego |

|---|---|---|

| Java / starsze JRE | Wysoki | Własny magazyn cacerts bywa aktualizowany rzadziej niż system operacyjny. |

| IoT i embedded | Wysoki | Trust store jest często zaszyty w firmware i nie ma automatycznych aktualizacji. |

| Aplikacje mobilne z pinningiem | Wysoki | Nawet poprawny nowy łańcuch może zostać odrzucony przez sztywne reguły aplikacji. |

| Proxy, WAF, load balancery | Średni/Wysoki | Błędy konfiguracji lub niepełny łańcuch mogą powodować pozornie losowe problemy. |

| Aktualne przeglądarki desktopowe | Niższy | Zazwyczaj aktualizują root store automatycznie, choć wyjątki nadal się zdarzają. |

Jeśli Twoja firma ma systemy starsze niż sam proces ich utrzymania, to ryzyko jest realne. Szczególnie wtedy, gdy nikt nie potrafi dziś odpowiedzieć, skąd dokładnie dana aplikacja bierze zaufane CA.

Błąd certyfikatu TLS po zmianie Root CA: jak wygląda w praktyce

Najbardziej mylące w takich incydentach jest to, że użytkownik albo administrator widzi tylko ogólny komunikat: błąd certyfikatu TLS, unknown_ca, unable to get local issuer certificate, certificate verify failed albo po prostu „nie można ustanowić bezpiecznego połączenia”.

To nie musi oznaczać, że certyfikat serwera jest zły. Często oznacza tylko tyle, że klient:

- nie zna nowego roota,

- nie potrafi zbudować pełnej ścieżki do zaufanego urzędu,

- ufa staremu rootowi, który został już wycofany albo ograniczony,

- ma własne reguły walidacji, które nie uwzględniają nowej hierarchii.

Z perspektywy operacyjnej to bardzo ważne rozróżnienie. Jeżeli zespół potraktuje taki incydent jak zwykłe „odnówmy certyfikat jeszcze raz”, można stracić wiele godzin bez realnego rozwiązania problemu.

Jak sprawdzić gotowość na zmiany Root CA:

- sprawdź łańcuch TLS

- zweryfikuj magazyny certyfikatów

- przeanalizuj aplikacje z pinningiem

- sprawdź urządzenia IoT

- wdroż monitoring certyfikatów

Ta lista brzmi prosto, ale każdy punkt ma znaczenie operacyjne. Poniżej pokazujemy, jak przełożyć ją na konkretne działania.

Jak sprawdzić łańcuch zaufania TLS w praktyce

Pierwszy krok to ustalenie, jaki łańcuch naprawdę serwuje Twoja usługa. To polecenie pozwala sprawdzić aktualny łańcuch TLS serwera.

openssl s_client -connect twojadomena.pl:443 -servername twojadomena.pl -showcerts </dev/null

W odpowiedzi zobaczysz certyfikat serwera oraz certyfikaty pośrednie zwracane przez usługę. Dzięki temu możesz zweryfikować, czy serwer prezentuje pełny łańcuch i do jakiego roota prowadzi ścieżka zaufania.

Jeżeli chcesz szybko sprawdzić najważniejsze informacje o certyfikacie końcowym, możesz użyć drugiego kroku. To polecenie pozwala sprawdzić podmiot, wystawcę i daty ważności certyfikatu serwera.

openssl s_client -connect twojadomena.pl:443 -servername twojadomena.pl </dev/null 2>/dev/null \

| openssl x509 -noout -subject -issuer -dates

Samo issuer nie daje jednak pełnego obrazu. W kontekście zmian Root CA TLS trzeba sprawdzić również, czy klient końcowy zna root i pośredników potrzebnych do walidacji.

Jak zweryfikować magazyny certyfikatów i aplikacje

W środowiskach Linux warto sprawdzić, z jakiego pakietu CA korzysta system i kiedy był aktualizowany. W Javie trzeba dodatkowo potwierdzić, czy aplikacja używa systemowego trust store, czy własnego pliku cacerts.

To polecenie pozwala sprawdzić, czy w magazynie Java znajdują się oczekiwane wpisy.

keytool -list -keystore "$JAVA_HOME/lib/security/cacerts" -storepass changeit

W praktyce warto odpowiedzieć sobie na kilka pytań:

- czy aplikacja używa domyślnego trust store systemu,

- czy w kontenerze Docker nie ma starego pakietu CA,

- czy mobilny klient ma pinning certyfikatu lub public key pinning,

- czy urządzenia terenowe da się zaktualizować zdalnie,

- czy ktoś monitoruje zmianę wystawcy i zmianę łańcucha podczas odnowienia certyfikatu.

To nie jest edge case także dlatego, że problem często leży poza główną aplikacją. Awaria może pojawić się w integracji, agencie telemetrycznym, bramce API, module płatności albo w aplikacji partnera, nad którą nie masz pełnej kontroli.

Plan działania dla CTO i administratorów

Jeśli chcesz ograniczyć ryzyko biznesowe, potraktuj temat jak mini-program gotowości operacyjnej:

- Zrób inwentaryzację wszystkich publicznych i wewnętrznych usług używających TLS.

- Ustal, które z nich komunikują się ze starszymi klientami, systemami B2B lub urządzeniami IoT.

- Sprawdź aktualny łańcuch zaufania TLS dla krytycznych domen, API i endpointów.

- Zweryfikuj źródła zaufania w systemach końcowych: OS, Java, kontenery, aplikacje mobilne, firmware.

- Przetestuj odnowienie certyfikatu w środowisku testowym z nowym łańcuchem.

- Wdróż monitoring, który alarmuje nie tylko o terminie ważności, ale też o zmianie wystawcy, pośrednika i roota.

- Przygotuj plan komunikacji i procedurę rollbacku dla usług krytycznych biznesowo.

To dzieje się już teraz również dlatego, że cykl życia certyfikatów końcowych dalej się skraca. Krótsza ważność certyfikatu oznacza częstsze odnowienia, a więc więcej okazji do nieoczekiwanej zmiany całego łańcucha.

Dlaczego zmiany Root CA TLS są problemem biznesowym, a nie tylko technicznym

Dla biznesu najgroźniejsze są awarie, które nie wyglądają jak awarie. Kiedy certyfikat jest ważny, serwer działa, a monitoring HTTP pokazuje 200 OK, zespół może długo szukać przyczyny po niewłaściwej stronie. Tymczasem użytkownik końcowy już traci możliwość zakupu, logowania albo synchronizacji danych.

Ryzyka, które najczęściej widzimy po stronie firm, to:

- przerwanie sprzedaży lub obsługi klienta,

- utrata danych telemetrycznych i problemów z raportowaniem,

- niedziałające integracje z partnerami,

- nieplanowane koszty incydentu i pracy po godzinach,

- spadek zaufania do marki i jakości usług IT.

To nie jest kwestia czy, tylko kiedy, jeśli infrastruktura nie ma właściciela procesu zaufania i odnowień TLS.

Dlaczego my

W SparkSome projektujemy i utrzymujemy infrastrukturę, która działa również w sytuacjach takich zmian – bez przestojów i awaryjnych napraw.

Pracujemy zarówno z nowoczesnymi środowiskami cloud i kontenerami, jak i z trudniejszymi ekosystemami: starszym Linuxem, Javą, reverse proxy, systemami embedded oraz integracjami utrzymywanymi latami. Dzięki temu nie patrzymy na temat Root CA wyłącznie z perspektywy „czy certyfikat jest ważny”, ale z perspektywy pełnej ścieżki zaufania i realnego ryzyka operacyjnego.

Okej, rozumiem zagrożenie. Ale co mam konkretnie zrobić jutro rano?

Jeśli jesteś właścicielem firmy lub osobą odpowiedzialną za IT, zacznij od trzech pytań do swojego zespołu lub dostawcy:

- Które nasze usługi używają TLS i kiedy ostatnio odnawiano certyfikaty?

- Czy mamy aplikacje mobilne, systemy Java lub urządzenia IoT, które mogą mieć własny magazyn certyfikatów?

- Czy ktoś monitoruje nie tylko datę ważności certyfikatu, ale też zmianę jego wystawcy?

Jeśli Twój zespół nie zna odpowiedzi na którekolwiek z tych pytań — to właśnie jest Twój punkt startowy. Nie musisz dziś rozumieć szczegółów technicznych. Musisz wiedzieć, że ktoś w Twojej organizacji ma ten temat pod kontrolą.

FAQ – Najczęstsze pytania o Root CA

1. Czy muszę wymieniać certyfikat przed terminem?

Zazwyczaj nie. Zmiana na nową hierarchię Root CA nastąpi automatycznie podczas najbliższego odnowienia certyfikatu przez Twoje CA (np. Sectigo czy GlobalSign).2. Moja strona działa w Chrome, ale nie na starym terminalu płatniczym. Dlaczego?

Prawdopodobnie terminal ma sztywno zdefiniowaną listę zaufanych urzędów i nie posiada w niej nowych rootów (np. R46). Wymagana jest aktualizacja oprogramowania urządzenia.3. Co to jest "Crypto Agility"?

To zdolność Twojej infrastruktury do szybkiej wymiany algorytmów i urzędów certyfikacji bez paraliżu usług. Automatyzacja (np. przez protokół ACME) jest kluczem do jej osiągnięcia.4. Czy darmowe certyfikaty Let's Encrypt też to dotyczy?

Tak, Let's Encrypt również zmienia swoje rooty i intermediate CA (np. przejście z ISRG Root X1 na X2). Zasada monitorowania łańcucha jest identyczna.Podsumowanie

Zmiany Root CA w TLS 2026 nie są ciekawostką z obszaru PKI. To praktyczny temat wpływający na ciągłość działania systemów, aplikacji i urządzeń. Jeżeli dziś nie wiesz, jaki łańcuch zaufania prezentują Twoje usługi i które komponenty ufają mu po drugiej stronie, to znaczy, że działasz z ukrytym ryzykiem.

Jeśli nie masz pewności, jak wygląda Twój łańcuch zaufania – to znaczy, że masz ryzyko. Sprawdź to zanim pojawi się problem.

Autorzy: Zespół SparkSome – inżynierowie infrastruktury i bezpieczeństwa IT