· Magdalena Wachowicz-Grzelak · Biznes

Błędy IT w Jurassic Park: czego firmy mogą nauczyć się o outsourcingu, bus factor i ciągłości działania (2025)

Kiedy technologia zawodzi: czego uczy nas Jurassic Park o błędach IT

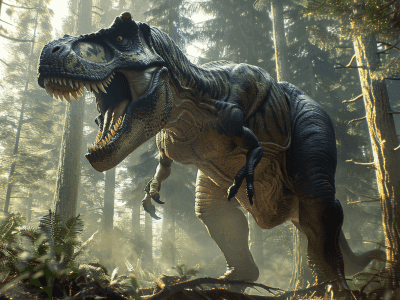

Pamiętacie Jurassic Park? Tropikalna wyspa, futurystyczny park rozrywki, elektryczne ogrodzenia, wszechobecna automatyzacja i moment, w którym wszystko gaśnie. Z perspektywy 2025 roku ta historia brzmi bardziej jak studium przypadku z zarządzania IT niż science fiction. Dinozaury są fabularną przyprawą, ale rdzeniem są ludzkie decyzje o architekturze, kontraktach, audytach i doborze technologii — błędy, które do dziś kosztują firmy realne pieniądze i dane.

SparkSome działa jak rozszerzenie zespołu klienta, stawiając proces ponad przypadkiem. Poniżej rozkładamy na czynniki pierwsze pięć najczęstszych błędów IT z Jurassic Park i pokazujemy, jak można ich uniknąć w realnym biznesie.

1. TCO kontra cena – dlaczego najtańszy dostawca IT może kosztować najwięcej

W filmie cała infrastruktura parku została zlecona firmie zewnętrznej. Sam outsourcing IT nie jest błędem — może być strategicznym wyborem, który przyspiesza wdrożenia i obniża koszty stałe. Problem zaczyna się wtedy, gdy głównym kryterium jest cena, a nie jakość i zdolność dostawcy do utrzymania systemu. Kiedy zarząd ścina zakres, pomija testy i monitorowanie, techniczny dług staje się nieunikniony. Koszt „najtańszego” rozwiązania wraca później w postaci przestojów, błędów bezpieczeństwa i utraty reputacji.

Jak SparkSome eliminuje ryzyko TCO:

-

Kontrakt na wynik, nie na cenę minimalną: budżetujemy pełny koszt życia rozwiązania (utrzymanie, aktualizacje, DR/BCM).

-

SLA/SLO i RTO/RPO: jasno definiujemy parametry dostępności i odporności.

-

Transparentność: każdy zakres zmian jest jawny i kontrolowany wspólnie z klientem.

Pamiętaj: przechowywanie rzadko używanych danych na szybkich macierzach sztucznie nadmuchuje Twoje TCO. Dowiedz się, dlaczego Backup i Archiwizacja to nie to samo i jak uniknąć nadmiernych kosztów: Backup vs. Archiwizacja – błąd strategiczny, który może kosztować majątek i zgodność z RODO

2. Bus Factor w IT – gdy wiedza jednej osoby zagraża stabilności firmy

Kulminacyjny moment filmu: jeden programista zna wszystko, reszta nic. Gdy znika – park staje. To klasyczny przykład bus factora = 1 — sytuacji, w której odejście jednej osoby paraliżuje firmę.

W 2025 roku ten problem nadal istnieje. W wielu organizacjach jeden administrator trzyma procedury, hasła i wiedzę „w głowie”. To ryzyko nie tylko operacyjne, ale też bezpieczeństwa.

Jak SparkSome eliminuje Bus Factor:

-

Redundancja kompetencji: minimum dwie osoby na kluczowy obszar (shadowing, dyżury, cross-training).

-

Systematyczna dokumentacja: runbooki, diagramy, Infrastructure as Code (IaC).

-

Kontrola zmian i uprawnień: separacja ról, audyty dostępu, peer review.

3. Disaster Recovery i ciągłość działania – jak firmy tracą dane bez planu awaryjnego

W filmie, gdy system gaśnie, nikt nie wie, co zrobić. Nie ma runbooka, planu awaryjnego, status page’a ani decyzyjnego rytmu. To nie awaria – to brak organizacji w obliczu awarii.

W 2025 roku wiele firm wciąż ma „polityki” bezpieczeństwa w SharePoincie, które nigdy nie były testowane. RPO w prezentacji to co innego niż realna zdolność do odtworzenia danych w dwugodzinnym oknie.

Jak SparkSome buduje odporność (Resilience):

-

Program BCM: określamy cele RTO (czas przywrócenia) i RPO (akceptowalna utrata danych).

-

Realne testy DR: game days, symulacje i regularne odtwarzanie danych.

-

Ciągłe doskonalenie: po każdym incydencie analizujemy błędy i aktualizujemy procedury.

Zobacz, jak przygotować skuteczny Disaster Recovery Plan (DRP) — krok po kroku, z przykładami, testami i wskaźnikami RTO/RPO: Disaster Recovery Plan – jak przygotować firmę na awarię IT

Globalne awarie – jak ta w AWS – pokazują, że poleganie na jednym dostawcy to błąd. Dowiedz się, jakie lekcje dla Ciągłości Działania płyną z tej historii: Globalna awaria AWS – co mówi nam o internecie, emergencji i ciągłości działania

4. Komunikacja Biznes–IT – jak brak zrozumienia prowadzi do błędnych projektów

W Jurassic Park programista dostaje polecenie „zrób moduł X” bez wyjaśnienia kontekstu. System działa zgodnie z funkcją, ale nie zgodnie z rzeczywistością – dlatego nie ostrzega, gdy pojawia się zagrożenie. To codzienność wielu projektów: IT wdraża coś, co nie spełnia faktycznych potrzeb biznesu. Jak SparkSome zapewnia zgodność Biznes–IT:

-

Warsztaty Discovery: wspólne mapowanie procesów i celów biznesowych (event storming, KPI, definition of success).

-

Wymagania żywe: backlog, priorytety, regularne demo i feedback.

-

NFR (Non-Functional Requirements): bezpieczeństwo, wydajność i dostępność traktowane jako element „gotowości”, nie dodatek.

Zobacz, dlaczego dokumentacja techniczna ma kluczowe znaczenie w projektach IT

5. Audytowalność i open-first – dlaczego przejrzystość systemów IT zwiększa bezpieczeństwo

W Parku wszystko było zamknięte: kod, dokumentacja, repozytoria. Taki system nie tylko utrudnia naprawy, ale też zwiększa ryzyko wprowadzenia backdoorów i błędów bezpieczeństwa.

Jak SparkSome zapewnia bezpieczeństwo i przejrzystość:

-

Polityka open-first, secure-by-design: wybieramy technologie z dojrzałym community i cyklem łatek.

-

Audytowalność: code review, skany SAST/SCA, SBOM (Software Bill of Materials).

-

Bezpieczeństwo fizyczne: wykrywamy nieautoryzowane urządzenia (Rogue Devices) w sieci klienta.

Dowiedz się, dlaczego nieautoryzowane urządzenia to ukryte zagrożenie

Checklista odpornego IT – 5 zasad, które uchronią Twoją firmę przed błędami Jurassic Park

Każda firma ma swoje „dinozaury” — stare procedury, niesprawdzone kopie zapasowe, nieudokumentowane konfiguracje i decyzje odkładane na później. W teorii wszystko działa, dopóki ktoś przypadkiem nie wyłączy zasilania… lub nie kliknie w złośliwy link. Dlatego odporność IT zaczyna się nie od narzędzi, ale od nawyków i procesów.

Oto 5 praktyk, które pomagają firmom utrzymać kontrolę nad infrastrukturą — niezależnie od skali i branży:

-

Patrz szerzej niż cena. Analizuj TCO i realne koszty utrzymania, nie tylko kwotę z oferty. Najtańszy projekt często kończy się najdroższym utrzymaniem.

-

Zadbaj o zespół. Żadnych „samotnych wysp kompetencji”. Dokumentuj wiedzę i dbaj o redundancję w kluczowych rolach.

-

Ćwicz procedury. Disaster Recovery i Business Continuity Management mają sens tylko wtedy, gdy są regularnie testowane.

-

Rozmawiaj. IT i biznes muszą planować razem — wspólne warsztaty i backlogi to nie „strata czasu”, tylko inwestycja w przewidywalność.

-

Zaufaj przejrzystości. Open-first, code review, audyty, SBOM — transparentność zwiększa bezpieczeństwo, nie je obniża.

To właśnie te zasady są fundamentem sposobu, w jaki pracujemy w SparkSome. Wdrażając audyty, testy DR i polityki bezpieczeństwa „secure-by-design”, pomagamy firmom projektować stabilne, przejrzyste i odporne środowiska IT, w których technologia nie jest już źródłem ryzyka — tylko przewagi.

Zobacz, jak projektujemy odporność

Czego naprawdę uczy nas Jurassic Park o bezpieczeństwie IT i zarządzaniu projektami

Jurassic Park to nie historia o „złym outsourcingu IT”, ale przestroga przed kulturą minimalizowania kosztu bez patrzenia na ryzyko. Przed projektami zależnymi od jednej osoby, politykami bez testów i systemami, w których brak dokumentacji staje się punktem krytycznym.

W 2025 roku mamy narzędzia, które mogą temu zapobiec — IaC, CI/CD, SBOM, BCM i automatyczne audyty bezpieczeństwa. Ale technologia to tylko połowa sukcesu. Druga połowa to świadome procesy i kultura ciągłego doskonalenia.

Jak SparkSome projektuje stabilne i odporne środowiska IT dla firm

Każda firma ma swój własny Park Jurajski — system, który „jakoś działa”, dopóki nikt nie dotknie przewodu. Problem w tym, że prędzej czy później ktoś dotknie.

Właśnie wtedy widać, czy infrastruktura została zaprojektowana z myślą o odporności. Dlatego pomagamy firmom zamienić chaos w plan – budujemy środowiska IT, które wytrzymują błędy, awarie i presję codzienności, zamiast się pod nimi załamywać.

To nie magia – to proces. Oparty na doświadczeniu, standardach i konsekwencji:

-

Audyt ryzyka i odporności (BCM) – identyfikujemy słabe punkty i projektujemy plan działania, zanim wystąpi awaria.

-

Administracja z redundancją kompetencji – żadnych „samotnych wysp wiedzy”, pełna dokumentacja i przejrzystość.

-

Testy Disaster Recovery i gwarantowane RTO/RPO – regularnie sprawdzane, a nie tylko zapisane w polityce bezpieczeństwa.

-

Automatyzacja i monitoring 24/7 – szybka reakcja na incydenty, zanim staną się problemem biznesowym.

Wierzymy, że stabilność IT to nie koszt, tylko przewaga konkurencyjna. Dlatego tworzymy rozwiązania klasy enterprise, dopasowane do realiów średnich firm – z przejrzystym modelem współpracy i wsparciem zespołu, który działa jak część Twojej organizacji.

Porozmawiajmy o Twojej infrastrukturze IT – zaprojektujmy środowisko odporne na błędy i awarie. Bo w przeciwieństwie do Jurassic Park — u nas ogrodzenia nie gasną.